目次

開く

日経平均株価が史上最高値を更新し、多数の日本企業が過去最高益を更新する中、企業の収益力の向上が顕著です。

この成長を持続的なものとするため、IT部門には以下の要求が高まっています。

1.現在の事業環境とIT投資動向

1.1 経済環境の変化

-

事業部門が求めるスピードへのIT対応力強化

-

業務効率化を促進するIT利便性の向上

-

攻めのIT投資とデジタルトランスフォーメーション(DX)の推進

1.2 IT環境の構造的変化

企業の競争力向上を支える主要なIT環境の変化として、以下の3つの転換が観察されます。

-

インフラストラクチャの転換:オンプレミス環境からクラウドサービスへの移行

-

アプリケーション戦略の転換:独自開発システムからSaaS(Software as a Service)への移行

-

働き方の転換:固定席でのデスクワークからモバイルワークへの移行

これらの変化により、スピード・利便性・生産性が大幅に向上し、ビジネス機会の拡大が実現されています。

2.セキュリティ脅威の変化と新たなリスク

-

2.1 セキュリティモデルのパラダイムシフト

IT環境の変化に伴い、セキュリティアプローチにも根本的な見直しが求められています。

-

-

境界型セキュリティからゼロトラストアーキテクチャへ:ネットワーク境界による防御から「信頼しない、常に検証する」原則への転換

-

事前防御から継続的監視へ:性善説に基づく一時的なセキュリティチェックから、常時監視・検証体制への移行

2.2 サイバー攻撃手法の高度化

-

従来の次世代アンチウイルスソフトウェアやEDR(Endpoint Detection and Response)による一定の効果が確認される中、攻撃者の手法も進化しています。

-

現在の主要な脅威として、以下が挙げられます。

-

正規認証情報を悪用した攻撃:フィッシングやダークウェブから取得した正規のID・パスワードによるなりすまし

-

内部からの侵入:ウイルス感染ではなく、正当なユーザーとして堂々とシステムにアクセスする手法

-

特権エスカレーション:一般ユーザーアカウントから管理者権限への昇格を狙った攻撃

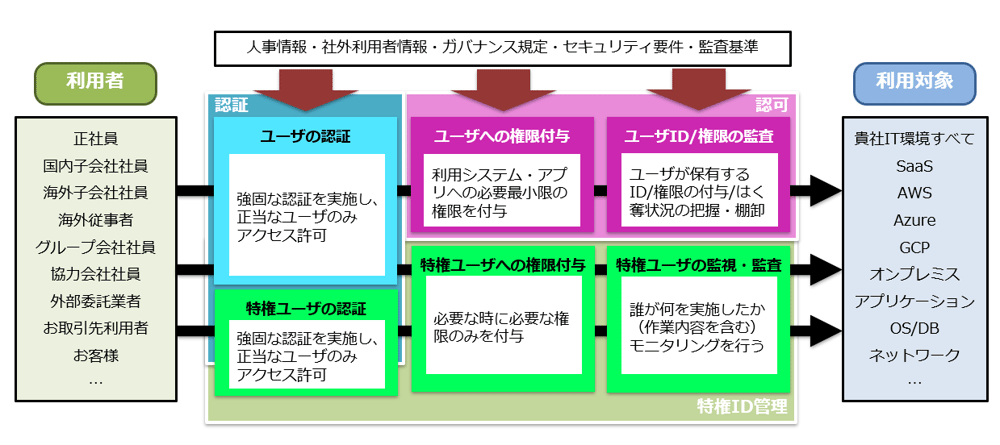

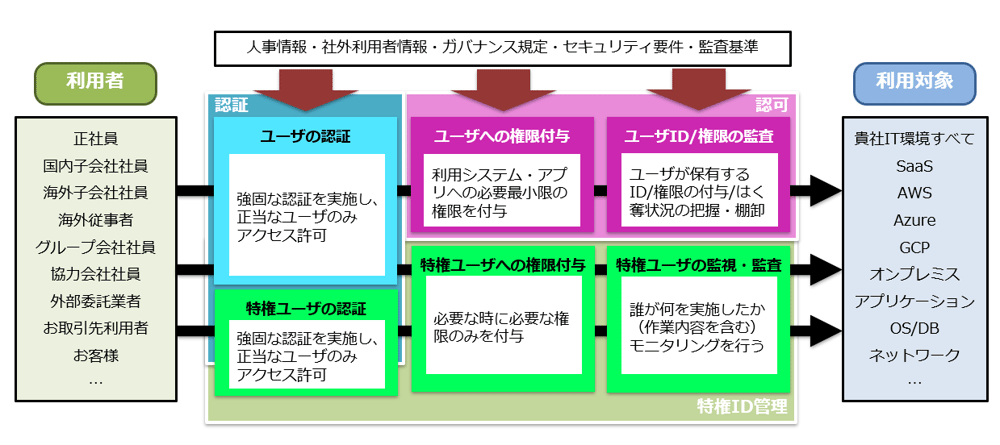

3.アイデンティティ管理による包括的セキュリティ戦略

現代のサイバー脅威に対抗するため、アイデンティティ管理を中核とした三層防御戦略をご提案いたします。

この戦略は、利便性を維持しながら高度なセキュリティを実現し、企業の競争力を損なうことなくリスクを軽減することを目的としています。

第一層:認証基盤の強化

多要素認証(MFA)の全面展開

ID・パスワードの漏洩に対する最も効果的な対策として、多要素認証の導入を推進いたします。

従来の知識要素(パスワード)に加え、所有要素(スマートフォン、トークン)や生体要素(指紋、顔認証)を組み合わせることで、なりすましリスクを大幅に軽減します。

弊社ではOkatをご提供しております。

認証ソリューション詳細:https://www.iim.co.jp/products/okta

第二層:アイデンティティガバナンス&アドミニストレーション(IGA)

動的なアクセス権管理の自動化

企業組織の継続的な変化(人事異動、組織再編、業務委託関係の変更等)に対応するため、最小権限原則に基づく動的なアクセス権管理を実現します。

IGAツールにより、以下の機能を提供いたします。

-

従業員のライフサイクル管理(入社・異動・退社)に連動したアクセス権の自動付与・削除

-

業務ロールに基づく適切なアクセス権の自動割り当て

-

定期的なアクセス権レビューと承認ワークフロー

-

異常なアクセスパターンの検知と自動対処

弊社ではSailPointをご提供しております。

IGAソリューション詳細:https://www.iim.co.jp/products/sailpoint

第三層:特権アクセス管理(PAM)

Just-In-Time(JIT)アクセスの実現

システム管理者権限や特権IDに対する厳格な管理体制を構築いたします。特権アクセス管理により、以下の統制機能を実現します。

-

特権IDの集中管理と自動ローテーション

-

承認ワークフローに基づく一時的な権限昇格

-

セッション録画と操作ログの完全記録

-

異常操作の即座な検知とアラート

弊社ではDelinea社のSecret serverを提供しております。

特権管理ソリューション詳細:https://www.iim.co.jp/products/secretserver

4.統合ログ管理と監査体制

上記三層の防御システムから生成される大量のログデータを統合管理し、SIEMにより包括的なセキュリティ監視体制を構築いたします。

これにより、以下の効果を実現します。

-

リアルタイム脅威検知:複数システムからの情報を相関分析し、高度な攻撃パターンを早期発見

-

インシデント対応力強化:セキュリティ事象発生時の迅速な原因究明と影響範囲特定

-

コンプライアンス対応:監査要求に対する証跡提供と説明責任の履行

-

継続的改善:ログ分析による脆弱性の特定とセキュリティ対策の最適化

5.投資対効果と戦略的意義

5.1 直接的効果

-

セキュリティインシデント削減:多層防御による攻撃成功率の大幅低減

-

運用効率化:自動化によるIT管理工数の削減と人的ミスの防止

-

利便性維持:シングルサインオンによるユーザビリティ向上

5.2 間接的効果

-

ブランド価値保護:セキュリティ事故による企業イメージ毀損リスクの回避

-

事業継続性確保:サイバー攻撃による業務停止リスクの最小化

-

ステークホルダー信頼維持:顧客・投資家・取引先からの信頼関係強化

-

株価下落リスク軽減:セキュリティ事故による企業価値毀損の防止

参考情報として、ゼロトラストにおけるID管理の3要素を視覚的に示した図を記します。

6.ご案内

2025年10月17日に、東京駅KITTEにて弊社ユーザー総会「COMPUS 2025」を開催いたします。

本イベントでは、テプコシステムズ様にご登壇いただき、特権管理についてご講演いただきます。

さらに、イベント当日は会場内のDelinea社(Secret Server開発元)のブースにおいて、製品に関するご相談も承っております。

本イベントに関する詳細およびお申込みは下記URLよりお願いいたします。

https://product.iim.co.jp/compus2025

7.最後に

本件に関して、詳しい話をお聞きになりたいなどご用命がございましたら、弊社担当営業まで申し付け下さい。

ご質問ご相談といった概略的なお話から、具体的なシステム実装まで、貴社に寄り添いご対応させていただきます。

執筆者

田口 学

営業技術本部 戦略ビジネス統括部 セキュリティ営業部

IIMお客様担当営業経験後、2010年に現セキュリティー部門に異動。個人情報保護法、JSOX法の対策でセキュリティ・コンプライアンスのソリューション提案を数多く経験。PAM、IAM、IGAなどエンタープライズ企業向けID管理に従事。レジリエンス対策でクラウドバックアップ・BCPも担当。

関連記事

-

#37 情報セキュリティ10大脅威 2026 ついに登場 AIをめぐるサイバーリスクが第3位 ! ~脅威の常連ランサムウェア被害も対応や対策面で変化の兆しか?!~

2026.04.07

#分析

#セキュリティ対策

#AI脅威

IPAが公表した「情報セキュリティ10大脅威2026」を踏まえ、初登場となるAI利用を巡るサイバーリスクや、11年連続首位のランサムウェア被害の動向を解説しています。特に復旧可否を左右するバックアップの重要性が強調され、取得頻度や保管方法、3-2-1-1-0ルールなど、実効性ある対策継続の必要性を示しています。

-

#35 もう一度考えたいID管理/アイデンティティ・セキュリティの重要性 ~昨年のランサムウェア事案からの示唆~

2026.02.05

#セキュリティ

#ランサムウェア対策

#ID管理

#脆弱性管理

昨年起きたランサムウェア事案を踏まえアイデンティティ・セキュリティの重要性を解説いたします。MFA未適用や過剰権限が攻撃拡大を招く点を指摘し、権限の可視化・最小化、継続的統制がゼロトラスト実現と事業継続の鍵となります。

-

#34 網羅的資産管理へのチャレンジ~取組みのご紹介~

2026.01.08

#セキュリティ

#ランサムウェア対策

#サイバー資産管理

#脆弱性管理

#事例

今回は企業のセキュリティ対策に不可欠な「網羅的資産管理」と脆弱性情報管理の取り組み事例を紹介しています。PC・サーバ・ネットワーク機器の資産情報を自動収集し、脆弱性情報と紐づけて優先順位付けを行うことで、工数削減と精度向上を実現するCAASMソリューションの活用方法を解説いたします。

関連資料